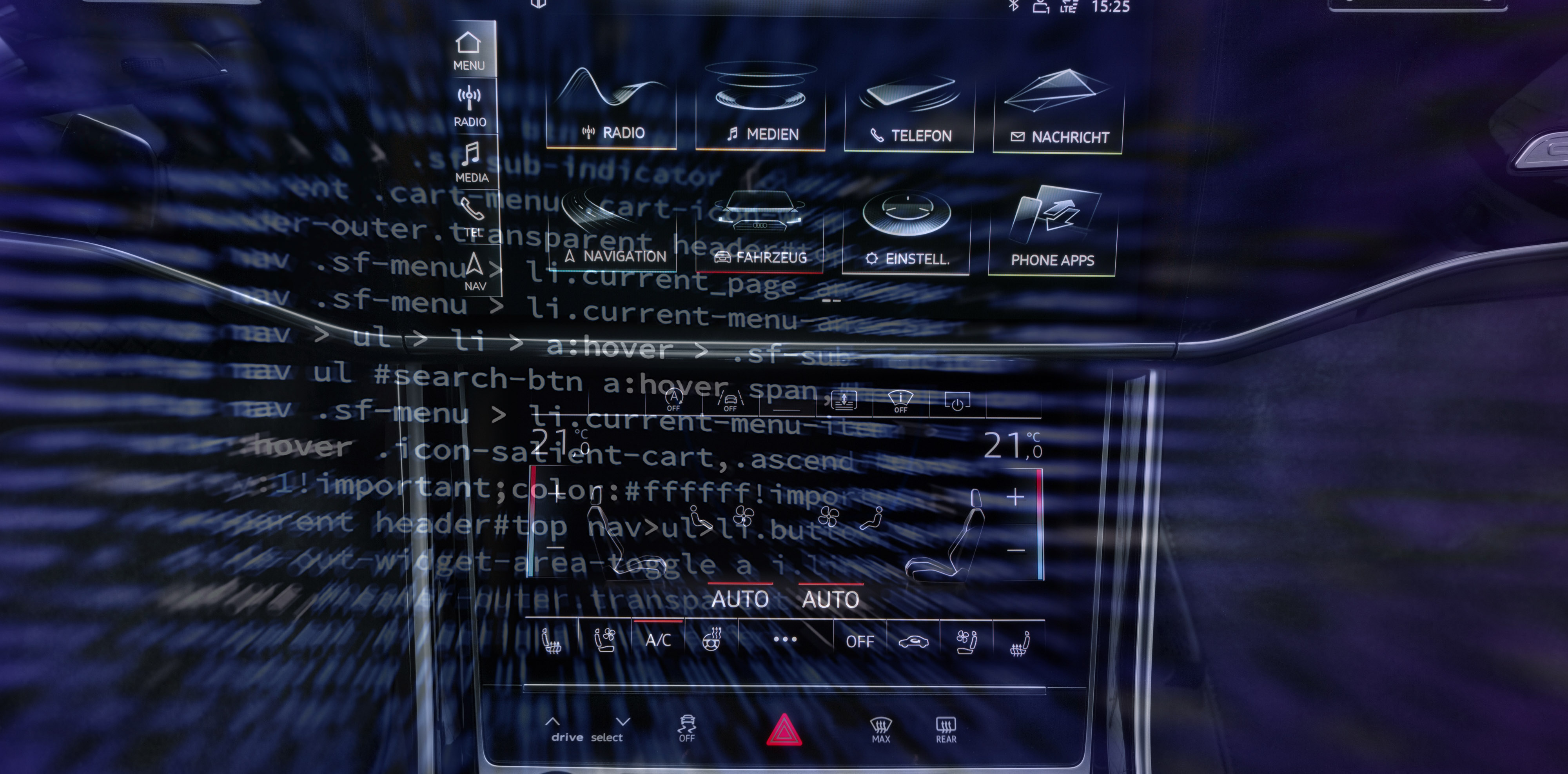

Dane i ich wykorzystanie to temat społecznie wrażliwy. Firmy zdają sobie sprawę, że miliony terabajtów informacji o klientach, które przetwarzają, mają wydatny wpływ na zwiększenie dochodów przedsiębiorstwa. Nie ma organizacji, która – zwłaszcza w czasach rosnącej niepewności – nie zadaje sobie fundamentalnych dla…